Configurer les plugins de connexion aux outils tiers

SquashTM se connecte grâce à ses plugins à plusieurs outils tiers.

Dans la plupart des cas, il suffit d'installer le plugin puis de le configurer dans l'administration de SquashTM pour l'utiliser.

En savoir plus

Pour en savoir plus sur la configuration des plugins, consulter la page Gestion des serveurs dans le Guide Administrateur de SquashTM.

Néanmoins, certains plugins nécessitent une configuration complémentaire au niveau serveur :

- Xsquash4Jira ;

- Workflow Automatisation Jira ;

- Jira Bugtracker ;

- Xsquash4GitLab ;

- Redmine Bugtracker ;

- Redmine Exigences ;

- Tuleap.

Xsquash4Jira et Workflow Automatisation Jira

Xsquash4Jira et Workflow Automatisation Jira sont des plugins de synchronisation fonctionnant avec Jira Data Center et Jira Cloud.

L'intervalle de synchronisation de ces deux plugins est défini par la propriété de configuration squash.external.synchronisation.delay. Le délai entre deux synchronisations est par défaut fixé à 300 secondes soit cinq minutes.

La propriété plugin.synchronisation.jira.batchSize permet de définir la taille du batch pour les synchronisations (nombre de tickets traités par paquet). La taille du batch par défaut est 50, ce qui correspond à la valeur par défaut côté Jira.

Dans Jira Data Center, cette valeur est gérée par la propriété jira.search.views.default.max. Il est préférable que les valeurs soient identiques sur Jira et SquashTM.

Le plugin Workflow Automatisation Jira ne fonctionne que si le plugin Jira Bugtracker Data Center ou Jira Bugtracker Cloud est au préalable installé sur SquashTM.

Xsquash4GitLab

Xsquash4GitLab est un plugin de synchronisation fonctionnant avec GitLab. Il ne fonctionne que si le plugin GitLab Bugtracker est aussi installé sur SquashTM.

Intervalle de synchronisation

L'intervalle de synchronisation de ce plugin est défini par la propriété de configuration squash.external.synchronisation.delay. Le délai entre deux synchronisations est par défaut fixé à 300 secondes soit cinq minutes.

Info

Il s'agit de la même propriété que celle utilisée par les plugins Xsquash4Jira et Workflow Automatisation Jira. Le délai de synchronisation est donc le même pour les synchronisations Jira et GitLab.

Jeton pour l'intégration dans GitLab

Pour configurer l'intégration avec SquashTM dans GitLab, il est possible mais pas obligatoire de définir un jeton via la propriété de configuration plugin.synchronisation.gitlab.webhook.secret-token.

Les caractères autorisés pour ce jeton sont les caractères ASCII imprimables, à savoir les lettres minuscules, majuscules, les chiffres et les caractères spéciaux suivants :

! " # $ % & ' ( ) * + , - . / : ; < = > ? @ [ \ ] ^ _ ` { | } ~

Une deuxième propriété plugin.synchronisation.gitlab.webhook.show-secret-token permet d'afficher ou de masquer le jeton dans l'IHM de SquashTM.

Quand elle est valorisée par true, le chef de projet SquashTM peut voir le jeton dans l'IHM de SquashTM pour le copier/coller dans GitLab.

Quand elle est valorisée par false, le jeton est masqué dans l'IHM de SquashTM.

Redmine Bugtracker et Redmine Exigences

Les plugins Redmine Bugtracker et Redmine Exigences de SquashTM nécessitent la présence d'un plugin complémentaire côté Redmine.

Focus

L'installation du plugin côté Redmine n'est pas optionnelle. Ce plugin Redmine est nécessaire pour le fonctionnement des plugins SquashTM.

Attention

L'authentification multifacteur (MFA) de Redmine n'est pas compatible avec l'authentification basique sur SquashTM. Si elle est activée sur votre instance Redmine, lors de la création de votre bugtracker, vous devrez utiliser l'authentification par jeton (token).

Pour installer le plugin côté Redmine, il faut :

- Télécharger le plugin redmine-ext-api-1.2.0.zip ;

- Arrêter l'application Redmine ;

- Extraire puis déposer le contenu du plugin dans le dossier

pluginsde Redmine ; - Redémarrer l'application Redmine.

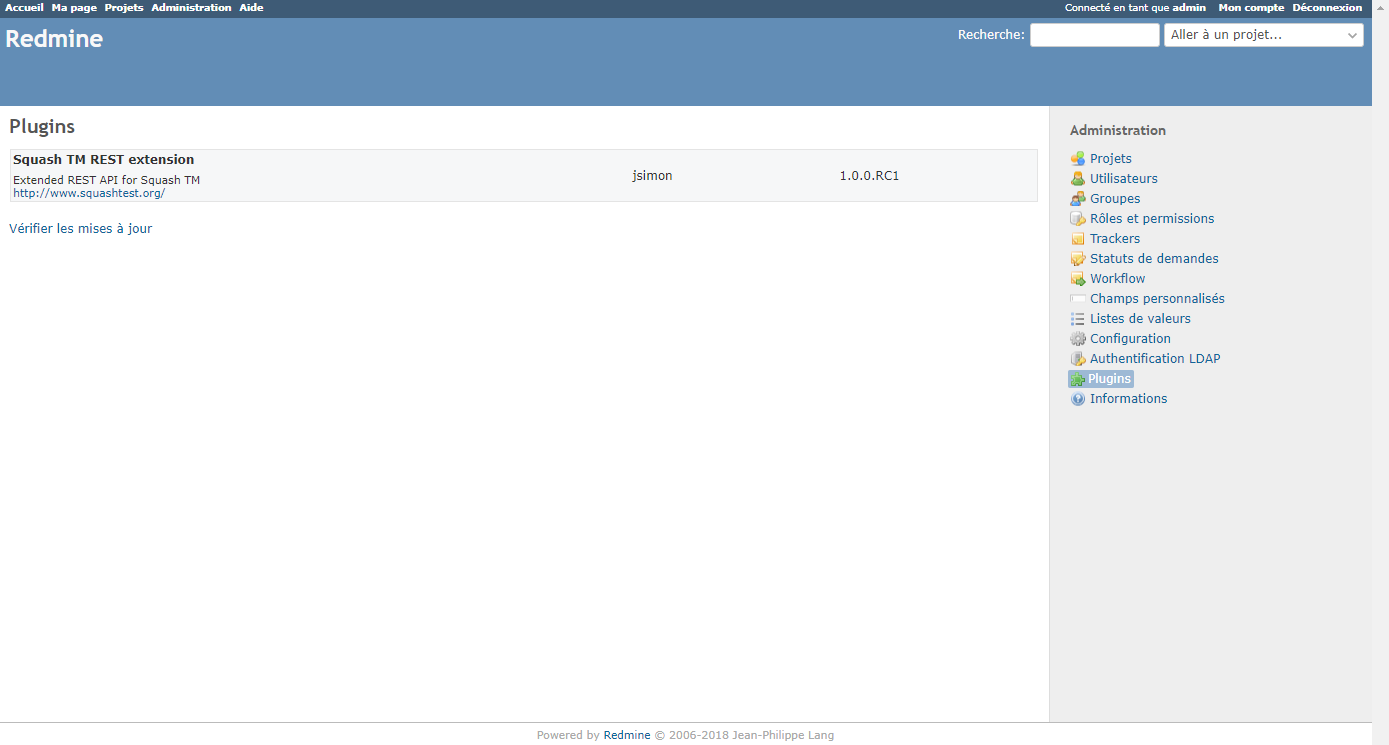

Puis dans l'interface Redmine avec un compte administrateur :

- Activer l'API en cochant la case Activer l'API REST dans Administration > Configuration > Onglet API ;

- Vérifier que le plugin SquashTM est bien installé sur Redmine depuis Administration > Plugins.

Outre l'installation de ce plugin, le plugin Redmine Exigences ne peut fonctionner que si le plugin Redmine Bugtracker est au préalable installé sur l'instance SquashTM.

Tuleap

Configuration des propriétés de mapping

Le plugin Tuleap Bugtracker peut être paramétré avec des propriétés à renseigner dans le fichier de configuration de SquashTM. Un fichier livré avec le plugin présente une configuration exemple. Il est possible de copier/coller le contenu de ce fichier d'exemple vers le fichier squash.tm.cfg.properties de SquashTM.

Les propriétés attendues sont les suivantes :

| Propriété | Nom du champ dans Tuleap |

|---|---|

plugin.bugtracker.tuleap.field.summary | Résumé |

plugin.bugtracker.tuleap.field.details | Détail |

plugin.bugtracker.tuleap.field.assignee | Assigné à |

plugin.bugtracker.tuleap.field.severity | Sévérité |

plugin.bugtracker.tuleap.field.status | Statut |

plugin.bugtracker.tuleap.field.attachment | Pièce jointe |

Toutes les propriétés du groupe plugin.bugtracker.tuleap.field sont des mappings qui indiquent à SquashTM le nom technique de certains champs Tuleap. Ces propriétés sont utilisées uniquement pour l'affichage des anomalies dans les blocs anomalies connues des Exécutions et Pas d'exécution ainsi que dans les onglets anomalies connues des différents espaces.

Import du certificat dans la JVM

Par défaut l'API Tuleap n'est accessible que par protocole HTTPS. Pour communiquer en protocole HTTPS, la JVM hébergeant SquashTM doit connaître le certificat de Tuleap. La procédure dépend du système considéré mais fait généralement intervenir l'outil keytool pour importer le certificat dans la JVM. La procédure est décrite ci-dessous.

Connexion à un outil tiers en HTTPS

Pour utiliser un outil tiers configuré en HTTPS, il faut d'abord installer les .jar du plugin correspondant dans SquashTM, puis importer le certificat de l'outil dans la JVM de SquashTM.

Voici la procédure à suivre pour récupérer et importer le certificat de l'outil dans la JVM de SquashTM :

- Arrêter SquashTM ;

- Télécharger le certificat de l'outil :

- renseigner l'URL de l'outil en HTTPS dans le navigateur ;

- cliquer sur le cadenas dans la barre d'adresse ;

- dans Firefox par exemple, cliquer sur la flèche à côté de Connexion sécurisée, puis sur Plus d'informations, [Afficher le certificat], et télécharger le fichier

PEM (cert)dans la section Divers ;

- Identifier la JVM de SquashTM ;

- passer la commande en modifiant les valeurs des variables selon l'environnement :

export hostname=serveurOutil export cacerts=/usr/lib/jvm/java-openjdk/jre/lib/security/cacerts export cert=/etc/ssl/certs/ssl-cert-outil.pem keytool -importcert -alias $hostname -file $cert -keystore $cacerts -storepass changeit -noprompt

- ouvrir l'invite de commande ;

passer la commande pour entrer dans le répertoire

binde la JVM :cd C:\ProgramFiles\Java\jre\binpasser la commande pour importer le certificat :

keytool -importcert -alias Outil -file "C:\Downloads\outil-org.pem" -keystore "C:\ProgramFiles\Java\jre\lib\security\cacerts" -storepass changeit -nopromptOutil: alias du serveurC:\Downloads\outil-org.pem: emplacement du certificat de l'outilC:\ProgramFiles\Java\jre\lib\security\cacerts: emplacement du cacert de la JVM

- passer la commande en modifiant les valeurs des variables selon l'environnement :

Redémarrer SquashTM pour la prise en compte du certificat.